AnyDesk高安全防护模式配置指南:全方位守护远程连接

目录导读

- 为什么AnyDesk需要高安全防护模式?

- 核心安全功能解析与配置步骤

- 高级安全策略:双因素认证与白名单

- 常见安全问答(FAQ)

- 总结与最佳实践建议

为什么AnyDesk需要高安全防护模式?

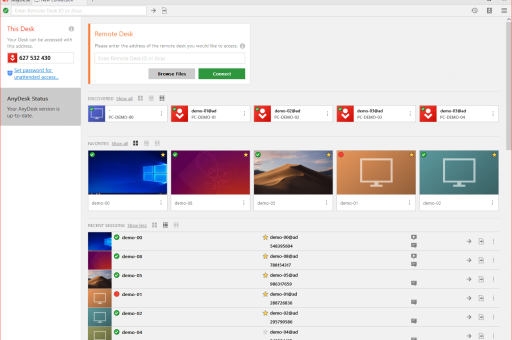

随着远程办公普及,AnyDesk作为轻量级远程控制工具被广泛使用,但默认配置仅提供基础加密,若未开启高安全模式,可能面临以下风险:

- 未经授权的访问:若设备地址泄露,他人可能直接连接。

- 会话劫持:缺乏多重验证可能被中间人攻击。

- 数据泄露:未加密的剪贴板、文件传输存在隐患。

高安全防护模式通过强制加密、权限控制、设备验证等手段,将风险降至最低,需特别注意的是,该模式并非一键开启,需手动配置多项联动策略。

核心安全功能解析与配置步骤

1 启用无人值守访问(需高强度密码)

- 配置路径:

设置 → 安全性 → 无人值守访问- 勾选“允许无人值守访问”,设置至少12位含大小写、数字、特殊字符的密码。

- 禁用“自动登录”和“记住密码”选项(防止本地窃取)。

2 强制TLS 1.2/1.3加密

- 配置路径:

设置 → 高级设置 → 安全- 将“加密协议”修改为TLS 1.3(兼容性高且无已知漏洞)。

- 勾选“仅使用加密连接”,禁用非加密回退选项。

3 限制访问权限(白名单机制)

- 配置路径:

设置 → 安全 → 访问控制- 选择“仅允许以下地址连接”,手动输入受信任设备的AnyDesk-ID或静态IP。

- 若企业使用,建议绑定静态IP并禁用动态外网穿透。

4 剪贴板与文件传输隔离

- 配置路径:

设置 → 功能 → 剪贴板关闭“双向剪贴板”,仅允许“手动推送”或禁用。

- 文件传输:勾选“每次传输前需确认”,防止后台无声窃取。

高级安全策略:双因素认证与白名单

1 双因素认证(2FA)配置

(注:AnyDesk自带2FA需企业版支持,但可通过第三方工具间接实现)

- 方案:使用Authy或Google Authenticator生成一次性密码。

- 在AnyDesk中启用“外部认证接口”(设置→安全→2FA),输入服务器端TOTP密钥。

- 连接时需先输入动态码,再确认设备密码。

- 效果:即使密码泄露,攻击者也需实时动态码,无法直接入侵。

2 基于IP的地理围栏

- 配置路径:

企业控制台 → 设备策略 → 访问规则- 创建“允许连接来源IP”,限制仅特定国家/地区IP可访问。

- 启用“异常登录警报”,当IP地理信息突然变化时推送通知。

3 会话日志与审计

- 配置路径:`设置 → 高级 → 记录»

- 勾选“记录所有会话活动”,包括ID、IP、文件操作、剪贴板内容。

- 将日志保存路径设为加密分区或专用日志服务器(避免本地篡改)。

常见安全问答(FAQ)

Q1:开启高安全模式后,为什么无法连接自己的电脑?

原因:白名单或TLS版本不兼容。

解决方案:

① 检查“访问控制”是否填错了ID(确认无多余空格或错误字符)。

② 若目标系统是Windows 7或Linux旧版,需将TLS版本降级至“1.2”(TLS 1.3仅支持Win10+及Ubuntu 20.04+)。

Q2:如何关闭“下一次连接时自动批准”功能?

路径:设置 → 安全 → 交互式访问 → 取消勾选“记住此设备”。

原因:该功能会生成设备指纹,攻击者若获得物理设备,可直接绕过密码。

Q3:双因素认证在免费版中能否实现?

有限实现:免费版不支持内置2FA,但可通过以下变通:

① 将AnyDesk密码设为密码管理器生成的复杂口令,并开启主密码锁。

② 使用“设备绑定”功能(设置→安全→绑定当前硬件),更换设备需管理员批准。

Q4:高安全模式下文件传输速度变慢,能否优化?

原因:TLS 1.3加密消耗CPU,尤其对低配设备。

优化方法:

① 在“设置→显示→性能”中降低画面质量(选择“优化速度”而非“质量”)。

② 仅对关键文件使用AnyDesk传输,大文件建议改用SFTP(服务器端)。

总结与最佳实践建议

核心配置清单:

- ✅ 启用TLS 1.3加密

- ✅ 设置强密码(12位以上,含特殊符号)

- ✅ 开启IP白名单(仅允许受信任设备)

- ✅ 禁用自动连接和剪贴板同步

- ✅ 配置会话审计日志

- ✅ 企业版启用双因素认证

日常安全提醒:

- 定期更新:AnyDesk会修复CVE漏洞,建议每月检查更新。

- 物理安全:使用BIOS密码锁住开机顺序,防止冷启动攻击。

- 应急反制:若怀疑被入侵,立即在客户端发起“断开所有未授权会话”(设置→安全→终止可疑连接)。

高安全模式不是一劳永逸的锁,而是需要结合网络隔离(防火墙规则)、用户培训、事件响应计划的动态防护体系,遵循以上配置,可将远程连接的攻击面缩小到可控范围。

标签: 高安全防护