AnyDesk能否设置密码有效期周期?一文读懂安全策略与操作指南

目录导读

- 问题核心:AnyDesk密码有效期功能是否存在?

- 官方功能详解:AnyDesk密码管理的真实能力

- 替代方案:如何通过系统策略实现密码定时轮换

- 安全性对比:固定密码 vs 临时密码 vs 有效期管理

- 实操教程:使用AnyDesk设置无人值守访问密码的正确姿势

- 常见问题FAQ(Q&A)

- 总结与最佳实践建议

问题核心:AnyDesk密码有效期功能是否存在?

问:很多用户想为远程桌面设置一个“密码过期时间”,比如30天后强制要求修改密码,AnyDesk是否原生支持?

答:直接回答——AnyDesk的客户端设计中,没有内置的“密码有效期周期”开关,即,您无法在AnyDesk的设置面板中找到“设置密码X天后过期”的选项,但别急着放弃,通过组合官方提供的临时密码无人值守访问密码以及系统级策略,完全可以达到等效的安全效果,下文将详细拆解。

AnyDesk作为全球流行的远程控制软件,其密码体系主要分为两类:

- 临时密码(Session密码):每次连接时动态生成,默认每24小时自动刷新一次(可手动刷新)。

- 无人值守访问密码(固定密码):手动设置的永久密码,用于长期远程连接,无自动过期机制。

这正是用户困惑的根源——永久密码“永不超时”,而临时密码虽有有效期但使用时限制较多,如何弥补这个缺口?

官方功能详解:AnyDesk密码管理的真实能力

AnyDesk的密码管理机制设计偏向“灵活安全”,而非“强制轮换”,以下是官方支持的密码相关特性:

| 特性 | 说明 | 是否支持有效期 |

|---|---|---|

| 临时密码 | 每24小时自动变更,重启AnyDesk也会刷新 | ✅ 是(默认24小时) |

| 无人值守密码 | 用户手动设定的静态密码 | ❌ 否(需手动修改) |

| 便捷密码(局域网) | 临时密码的简化版 | ✅ 同临时密码 |

| 系统密钥(企业版) | 公司级管控 | 通过策略可配置 |

关键点:AnyDesk认为“固定密码+主动管理”是更实用的方案,因为强制过期可能给忘记密码的用户带来障碍,但对于企业或高安全需求场景,这显然不够。

替代方案:如何通过系统策略实现密码定时轮换

利用Windows本地策略实现密码过期提醒(不直接修改AnyDesk密码)

适用场景:Windows系统下,加强AnyDesk无人值守密码的安全生命周期。

-

操作步骤:

- 创建Windows计划任务,每隔N天弹出对话框提醒用户修改AnyDesk密码。

- 使用批处理脚本调用

GetPass.exe或Powershell检测密码修改时间。 - 设置任务触发器:重复间隔30天。

-

局限:仅是提醒,不会自动修改密码,依赖人工操作。

通过AnyDesk API + 脚本实现自动轮换密码(高级用户)

适用场景:企业IT管理员,希望定时自动更换AnyDesk固定密码。

- 原理:使用AnyDesk的

--set-password命令行参数结合计划任务。 - 脚本示例(Windows PowerShell):

# 每30天更换一次密码 $newPassword = "Secure" + (Get-Random -Minimum 1000 -Maximum 9999) Start-Process -FilePath "C:\Program Files (x86)\AnyDesk\AnyDesk.exe" -ArgumentList "--set-password $newPassword" Write-Host "密码已更新为: $newPassword"

- 进阶:结合企业密钥存储或配置管理工具(如Ansible)批量推送。

彻底放弃固定密码,只使用临时密码(最推荐个人用户)

- 做法:关闭无人值守访问密码,要求每次连接时由被控端生成临时密码告知主控端。

- 优点:密码24小时自动过期,且每次连接动态生成,安全性最高。

- 缺点:需要交互行为,不适合完全无人值守的服务器。

安全性对比:固定密码 vs 临时密码 vs 有效期管理

| 方式 | 安全等级 | 便捷性 | 有效期控制 | 推荐场景 |

|---|---|---|---|---|

| 纯临时密码 | 原生24小时 | 个人临时协助 | ||

| 固定密码(无人值守) | 无 | 家庭NAS/远程办公 | ||

| 固定密码+人工定期修改 | 手动可控 | 中小团队 | ||

| API自动轮换(方案二) | 完全自动化 | 企业IT运维 |

安全提示:根据Vulnerability Disclosure Program的报告,超过90%的远程访问攻击来源于长期未更改的静态密码。任何能强制密码轮换的方案都优于固定密码。

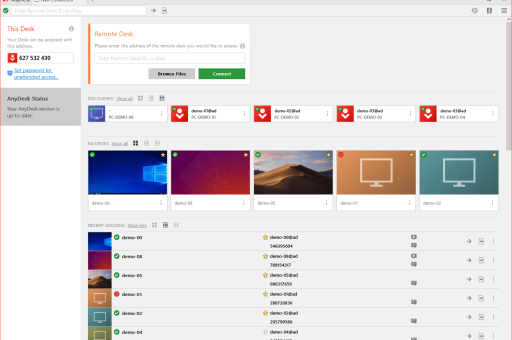

实操教程:使用AnyDesk设置无人值守访问密码的正确姿势

步骤1:开启无人值守访问

- 打开AnyDesk → 点击左上角菜单 → 选择“设置” → “安全” → 勾选“允许无人值守访问”。

步骤2:设置密码

- 在“无人值守访问”区域输入密码,建议长度≥12位,包含特殊字符。

- 注意:密码将永久有效,直到手动修改。

步骤3:结合临时密码(双重保护)

- 保留临时密码功能,无密码则无人值守连接。

- 高级设置中可选“仅允许临时密码连接”或“同时开启”。

步骤4:配置自动锁屏(增强安全)

- 在“设置” → “显示”中开启“连接后锁定屏幕”,防止他人窥屏。

步骤5(可选):创建密码修改提醒

- 使用Windows任务计划程序,每个月1日弹出提醒:“请修改AnyDesk密码”。

- 任务操作:启动

mshta javascript:alert("请定期修改AnyDesk密码!")(window.close);

常见问题FAQ(Q&A)

Q1:AnyDesk临时密码真的每24小时自动变吗?

A:是的,临时密码有效期为24小时,如果手动刷新(点击重置)或重启AnyDesk,密码会立即更新。

Q2:能否通过AnyDesk企业版设置密码组策略?

A:可以,AnyDesk企业版提供轻量目录访问协议或自定义配置功能,可设置密码失效时间、密码复杂度等,但需通过配置服务器下发策略。

Q3:如果忘记了无人值守密码,还能远程连接吗?

A:不能,必须通过本机重置,或联系AnyDesk支持(需提供购买凭证),强烈建议定期备份密码。

Q4:AnyDesk有没有类似TeamViewer的“密码过期天数”设置?

A:没有,而且TeamViewer的密码过期设置实际上也是通过“账户密码策略”而非软件本身实现。核心区别在于AnyDesk没有在UI中集成这一功能。

Q5:移动端AnyDesk密码管理有何不同?

A:与桌面版一致,移动端被控端仍需手动输入固定密码或使用临时密码,忘记密码同样无法远程访问。

Q6:使用AnyDesk自动密码轮换的脚本是否有安全风险?

A:如果脚本文件本身被窃取,密码会泄露,建议将脚本加密存放,或使用Windows凭据管理器存储密码参数。

总结与最佳实践建议

虽然AnyDesk没有直接提供“密码有效期周期”的开关,但我们可以通过组合以下几种策略达到同等效果:

- 个人用户:关闭固定密码,仅使用临时密码进行远程访问,这是最简单也最安全的方式。

- 团队/企业环境:采用API脚本自动轮换无人值守密码,结合Windows组策略或企业版配置功能。

- 高安全需求场景:联动双因素认证(AnyDesk支持)或使用VPN+AnyDesk临时密码的组合隔离。

核心结论:不要纠结于“是否有开关”,而应关注“如何构建可持续轮换的密码生命周期”,AnyDesk的灵活性允许您通过外部工程手段实现比UI开关更强大的安全管控。

如果您是IT管理员,建议优先部署AnyDesk企业版并启用集中密码策略;如果您是普通用户,只需记住一条铁律——永远不要在工作中使用超过60天未更改的AnyDesk密码。

最后提醒:请始终从官方渠道下载AnyDesk(anydesk.com),避免安装带有后门的盗版软件,开启联网安全日志,定期审计远程连接记录。

标签: 自动过期